Détection intelligente des risques : pour des décisions plus fiables.

Une approche pensée pour des décisions plus précises.

La fraude évolue rapidement, s’adapte en permanence et échappe aux contrôles traditionnels. Les approches KYC statiques ne suffisent plus.

La solution Risk Intelligence d’IDnow analyse et exploite les signaux faibles pour révéler les risques réels, afin de vous permettre de prendre des décisions plus rapides, plus fiables et plus éclairées, sans ajouter de friction.

Notre analyse multicouche des signaux permet de détecter la fraude à l’identité, les identités synthétiques, les deepfakes et bien plus encore, en temps réel, tout au long du parcours client.

Risk Intelligence opère en continu, en arrière-plan, en analysant les signaux comportementaux, contextuels et techniques afin de distinguer les utilisateurs légitimes des acteurs frauduleux.

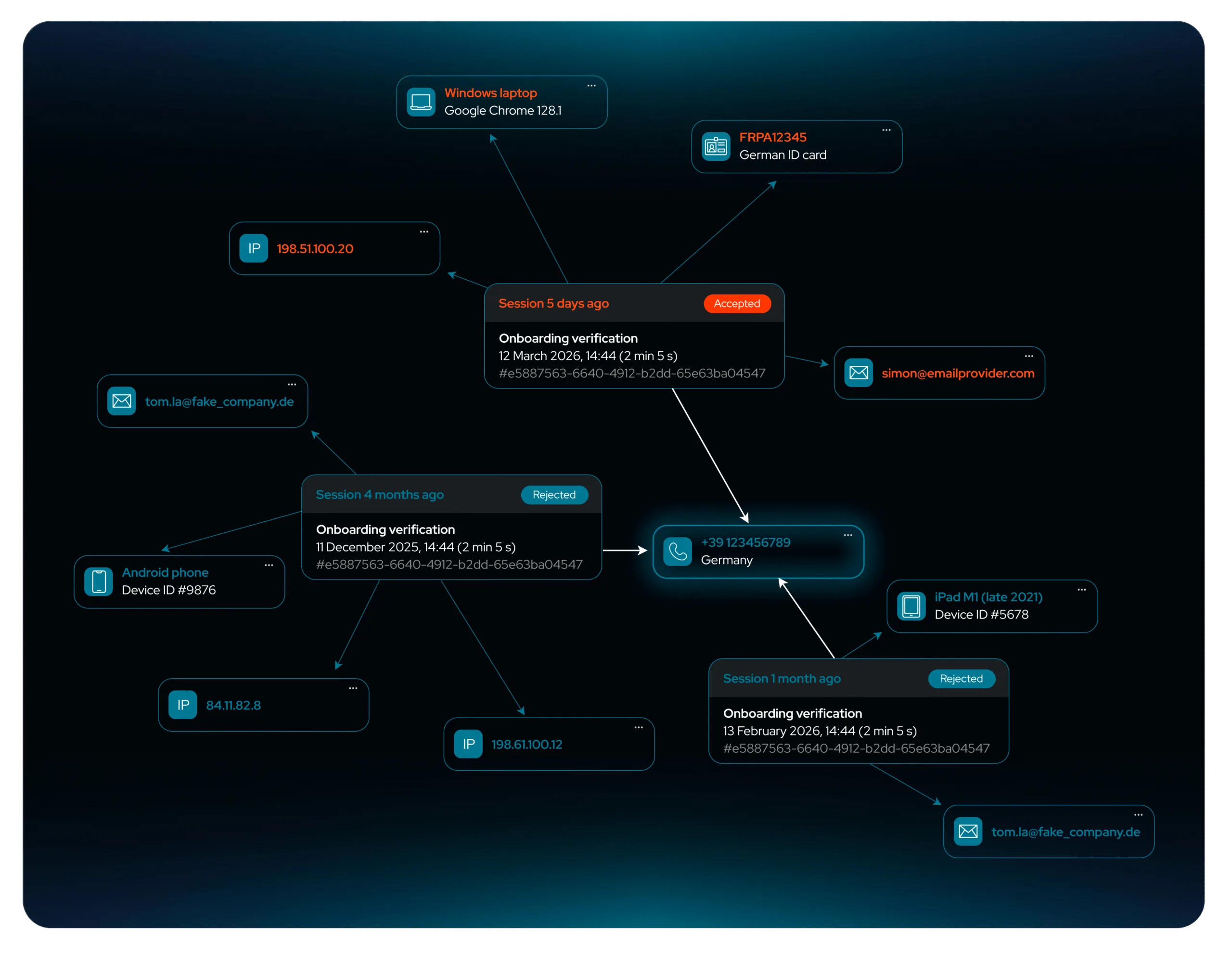

Plutôt que de s’appuyer sur un point de donnée unique, nous corrélons de multiples signaux en parallèle pour construire une vision globale du risque : lors de l’onboarding, à la connexion ou en cours de session.

Que vous utilisiez IDnow seul ou en complément de votre propre stack antifraude, nos signaux sont modulaires, en temps réel, et conçus pour renforcer à la fois la sécurité et l’expérience utilisateur.

Ce que nous analysons :

Découvrez les signaux qui alimentent notre détection de la fraude en temps réel.

Exemple concret : la fraude en action

Un utilisateur soumet une pièce d’identité en apparence valide. Pourtant, en arrière-plan, cette même image a déjà été utilisée lors de plusieurs tentatives d’onboarding, avec des noms et des dates de naissance différents. Dans d’autres sessions, un même numéro d’identité réapparaît, légèrement modifié ou associé à un autre type de document. Les signaux 360° permettent de relier ces éléments entre différentes sessions et de révéler les schémas de fraude.

Exemple concret : la fraude en action

Un utilisateur s’inscrit depuis un appareil mobile, qui s’avère être un émulateur présentant des caractéristiques identiques à celles de cinq sessions précédemment signalées comme à risque élevé. Ou encore, un téléphone jailbreaké accède à un parcours d’onboarding habituellement réservé aux clients professionnels. L’analyse des appareils détecte ces signaux d’alerte en temps réel, identifiant le risque avant qu’une transaction ne soit approuvée ou qu’un compte ne soit ouvert.

Exemple concret : fraude en action

Un utilisateur fait une demande pour un produit réglementé dans l’UE, mais se connecte via un réseau TOR routé depuis l’Asie du Sud-Est, bien en dehors de l’adresse enregistrée. Ou encore, une adresse IP identifiée pour des tentatives massives de création de comptes réapparaît sous un autre identifiant utilisateur. Ces incohérences révèlent des manipulations de localisation, souvent associées à des activités de création massive de comptes frauduleux ou à des fraudes organisées.

Exemple concret : fraude en action

Un utilisateur s’inscrit avec une adresse e-mail créée quelques heures plus tôt, via un domaine éphémère connu pour le spam et la fraude. Ou encore, plusieurs inscriptions utilisent des adresses différentes, mais renvoient toutes vers la même adresse IP et présentent des comportements quasi identiques. Le module “Email Risk” identifie instantanément ces comptes à faible niveau de confiance, les bloquant avant qu’ils ne progressent dans le parcours.

Exemple concret : fraude en action

Un numéro de téléphone est fourni pour une authentification forte (2FA), mais il est associé à un SIM swap intervenu seulement 24 heures plus tôt : une technique couramment utilisée dans les attaques de prise de contrôle de compte. Ou encore, le numéro est enregistré auprès d’un fournisseur VoIP déjà impliqué dans de nombreuses tentatives de fraude. Le module “Phone Risk” identifie ces schémas subtils en temps réel, afin de rompre la chaîne de fraude avant qu’elle ne s’étende.

Confiance continue.

Une protection qui évolue avec vos utilisateurs.

La confiance n’est pas statique : un utilisateur vérifié aujourd’hui peut devenir un compte compromis demain. Les signaux d’IDnow sont conçus non seulement pour l’onboarding, mais aussi pour un suivi continu et la détection des évolutions comportementales tout au long du cycle de vie client.

Détectez les tentatives d’ingénierie sociale, les identités synthétiques, les deepfakes et d’autres typologies émergentes avant qu’elles n’entraînent des pertes.

Conçu pour s’intégrer à votre stack.

Que vous utilisiez l’ensemble du parcours d’identité IDnow ou que vous intégriez nos signaux dans votre propre moteur de gestion des risques, nous vous offrons :

Accès modulaire aux signaux via API

Performance scalable à l’échelle de vos marchés

Enrichissement des données conforme aux exigences réglementaires en matière de confidentialité

Orchestration fluide via la Trust Platform d’IDnow

Détection pilotée par l’IA. Conçue pour garder une longueur d’avance.

Nos signaux ne se contentent pas d’opérer, ils apprennent. IDnow applique le machine learning pour détecter les typologies de fraude émergentes, affiner la prise de décision et réduire les faux positifs au fil du temps. Nous nous entraînons en continu sur des données de menaces diversifiées pour garantir que vos dispositifs de gestion du risque évoluent aussi vite que la fraude.

Prêt à garder une longueur d’avance sur la fraude ?

Découvrez comment la solution Risk Intelligence d’IDnow vous aide à bloquer la fraude avant qu’elle ne s’installe et à préserver la confiance à mesure que votre activité se développe.